# 揭秘Uniswap Permit2签名钓鱼骗局黑客一直是Web3生态中最令人恐惧的存在。对项目方而言,代码开源的特性使他们在开发时如履薄冰,生怕留下安全漏洞。对个人用户来说,每一次链上交互或签名都可能导致资产被盗,若不了解操作含义更是危险。因此,安全问题一直是加密世界最棘手的问题之一。由于区块链的不可逆性,被盗资产几乎无法追回,这更突显了安全知识的重要性。近期,一种新型钓鱼手法开始活跃,仅需签名即可导致资产被盗。这种手法极其隐蔽且难以防范,并且曾与Uniswap交互过的地址都可能面临风险。本文将详细介绍这种签名钓鱼手法,以减少更多用户的资产损失。### 事件经过最近,一位朋友(暂称小A)的钱包资产被盗。与常见被盗方式不同,小A并未泄露私钥,也未与可疑合约交互。通过区块链浏览器可以看到,小A钱包中的USDT是通过Transfer From函数被转移的。这意味着是第三方地址操作将Token转走,而非钱包私钥泄露。交易细节显示:- 尾号fd51的地址将小A的资产转移到尾号a0c8的地址- 这个操作是与某交易平台的Permit2合约交互的关键问题是:尾号fd51的地址如何获得了这笔资产的权限?为什么会与某交易平台有关?进一步调查发现,在转移小A资产之前,尾号fd51的地址还进行了一个Permit操作,且这两个操作的交互对象都是某交易平台的Permit2合约。Permit2合约是某交易平台在2022年底推出的新智能合约。它允许代币授权在不同应用程序间共享和管理,旨在创造更统一、更具成本效益、更安全的用户体验。随着更多项目集成Permit2,它可能在所有应用中实现标准化Token审批,通过降低交易成本改善用户体验,同时提高智能合约安全性。Permit2的出现可能改变Dapp生态的游戏规则。传统方式下,用户每与一个Dapp交互都需要单独授权。而Permit2可以省去这一步骤,有效降低用户交互成本,带来更好体验。Permit2作为用户和Dapp间的中间人,用户只需将Token权限授予Permit2合约,所有集成该合约的Dapp就可共享这个授权额度。然而,Permit2也是把双刃剑。它将用户操作变为链下签名,所有链上操作由中间角色完成。这使得用户即使钱包内无ETH也可使用其他Token支付Gas费或由中间角色报销。但链下签名也是用户最容易疏忽的环节,大多数人不会仔细检查签名内容,这正是最危险之处。### 钓鱼手法重现要触发这种Permit2签名钓鱼,关键前提是被钓鱼钱包需已将Token授权给某交易平台的Permit2合约。目前,只要在与Permit2集成的Dapp或某交易平台上进行Swap,都需要授权给Permit2合约。更可怕的是,无论Swap金额多少,某交易平台的Permit2合约都会默认让用户授权该Token全部余额。虽然钱包会提示自定义输入金额,但多数人会直接选择最大或默认值,而Permit2的默认值是无限额度。这意味着,只要你在2023年后与某交易平台有过交互并授权给Permit2合约,就可能面临这种钓鱼风险。核心在于Permit函数,它允许将授权给Permit2合约的Token额度转移给其他地址。黑客只需获得用户签名,就能获取用户钱包中Token的权限并转移资产。### 防范措施1. 理解并识别签名内容:学会识别Permit签名格式,包含Owner、Spender、value、nonce和deadline等关键信息。使用安全插件有助于识别。2. 分离资产存储和交互钱包:将大量资产存放在冷钱包中,交互钱包仅保留少量资金,可大幅减少遇到钓鱼时的损失。3. 限制授权额度或取消授权:在某交易平台进行Swap时,只授权所需交互金额。虽然每次都需重新授权会增加成本,但可避免Permit2签名钓鱼风险。已授权用户可通过安全插件取消授权。4. 识别代币是否支持permit功能:关注所持代币是否支持该功能,对支持的代币交易要格外谨慎,严格检查每条未知签名。5. 制定完善的资产救援计划:如果被骗后还有代币存在其他平台,需要谨慎提取和转移。黑客可能随时监控你的地址余额,一旦出现代币就会转移。考虑使用MEV转移或寻求专业安全团队协助。随着Permit2应用范围扩大,基于它的钓鱼可能会越来越多。这种签名钓鱼方式极其隐蔽且难以防范,暴露在风险中的地址也会越来越多。希望读者能将这些信息传播给更多人,避免更多人遭受损失。

Uniswap Permit2签名钓鱼新骗局 资产安全四大防范措施

揭秘Uniswap Permit2签名钓鱼骗局

黑客一直是Web3生态中最令人恐惧的存在。对项目方而言,代码开源的特性使他们在开发时如履薄冰,生怕留下安全漏洞。对个人用户来说,每一次链上交互或签名都可能导致资产被盗,若不了解操作含义更是危险。因此,安全问题一直是加密世界最棘手的问题之一。由于区块链的不可逆性,被盗资产几乎无法追回,这更突显了安全知识的重要性。

近期,一种新型钓鱼手法开始活跃,仅需签名即可导致资产被盗。这种手法极其隐蔽且难以防范,并且曾与Uniswap交互过的地址都可能面临风险。本文将详细介绍这种签名钓鱼手法,以减少更多用户的资产损失。

事件经过

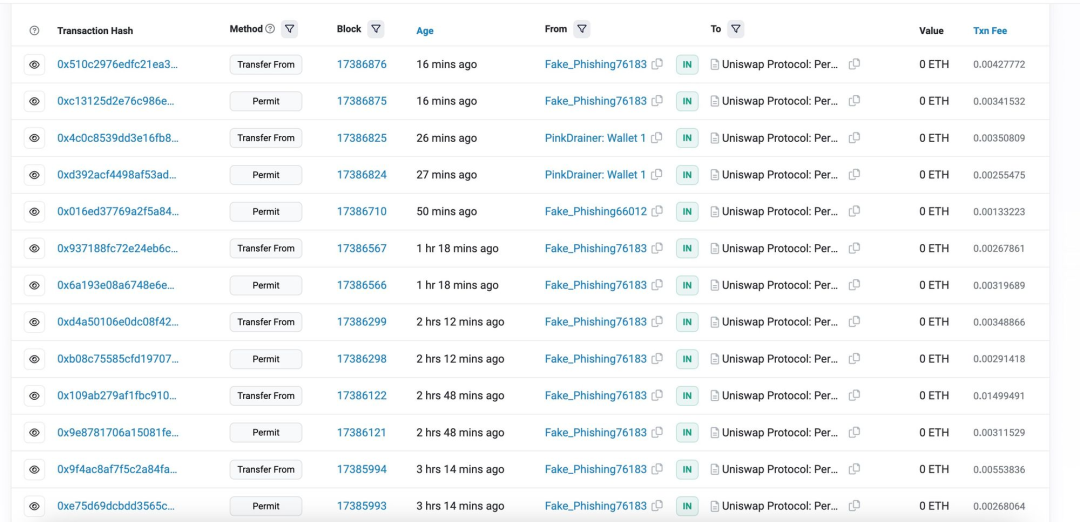

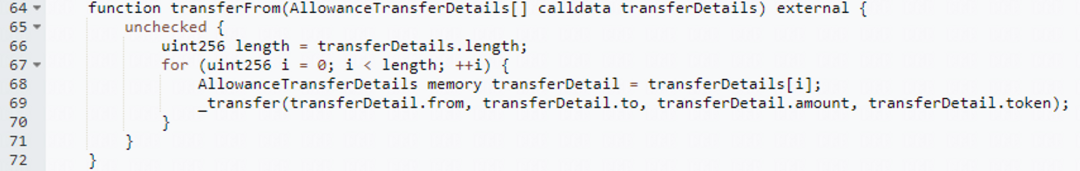

最近,一位朋友(暂称小A)的钱包资产被盗。与常见被盗方式不同,小A并未泄露私钥,也未与可疑合约交互。通过区块链浏览器可以看到,小A钱包中的USDT是通过Transfer From函数被转移的。这意味着是第三方地址操作将Token转走,而非钱包私钥泄露。

交易细节显示:

关键问题是:尾号fd51的地址如何获得了这笔资产的权限?为什么会与某交易平台有关?

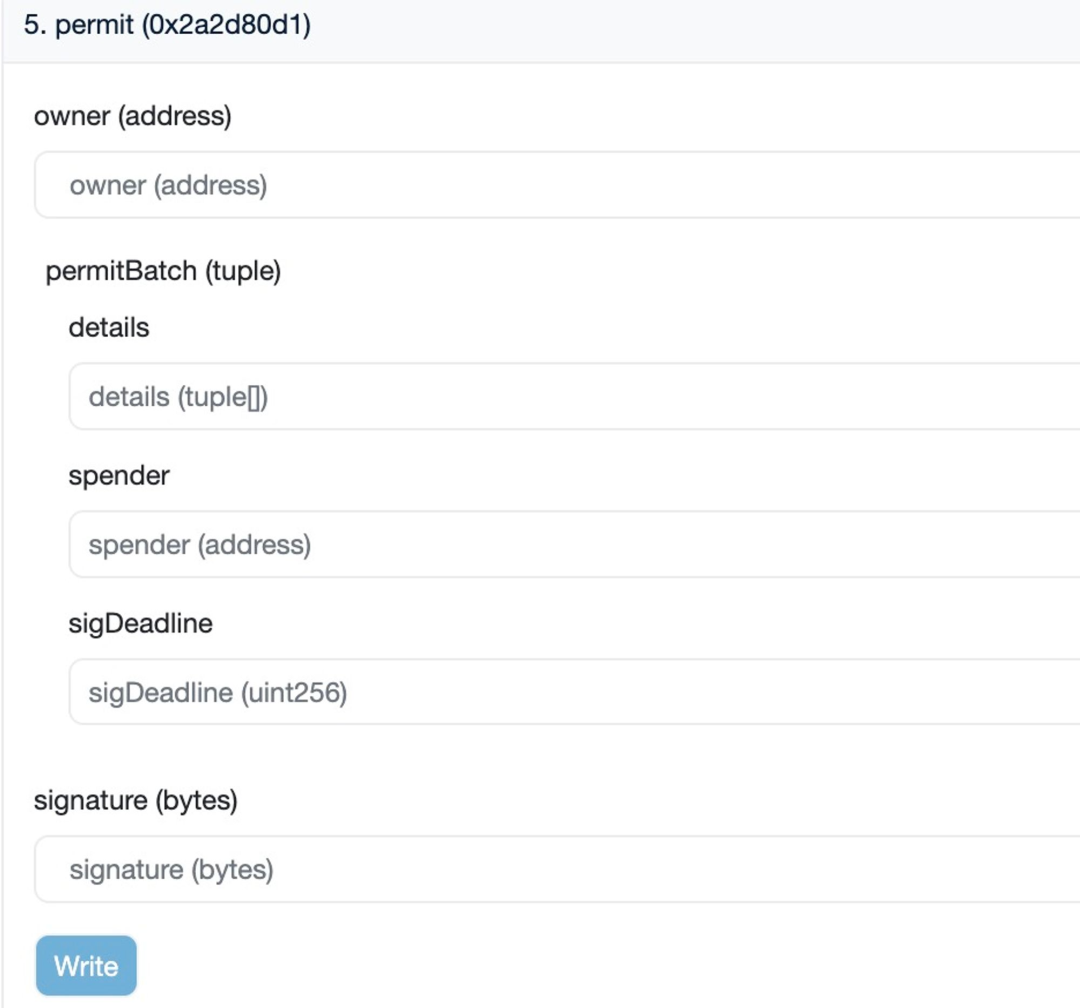

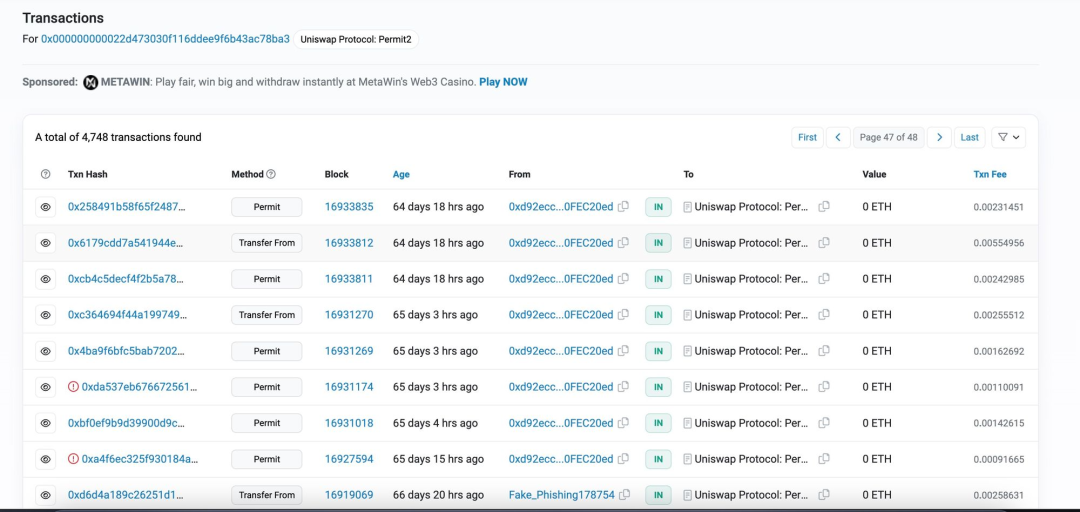

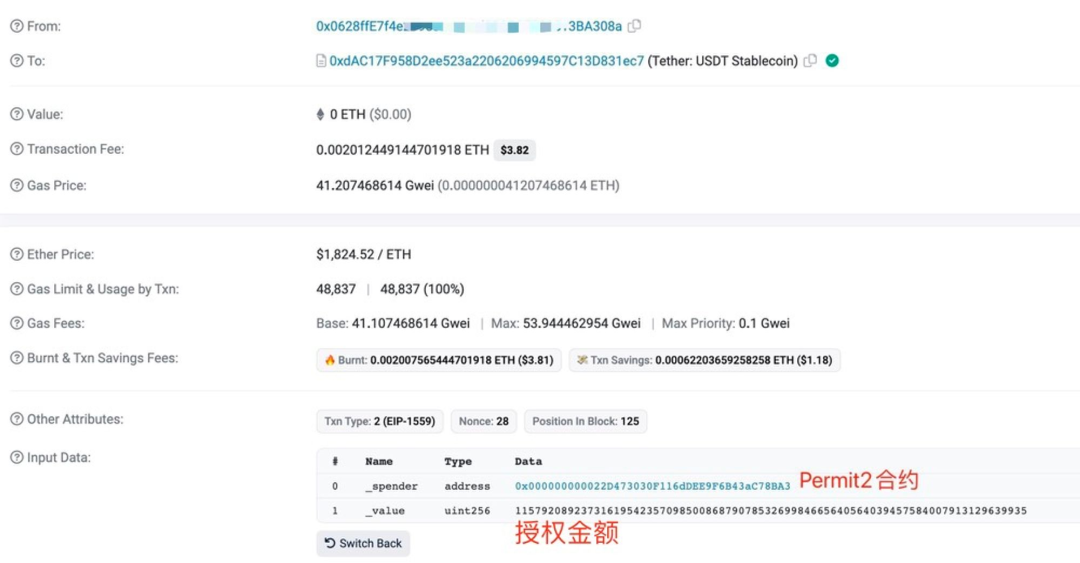

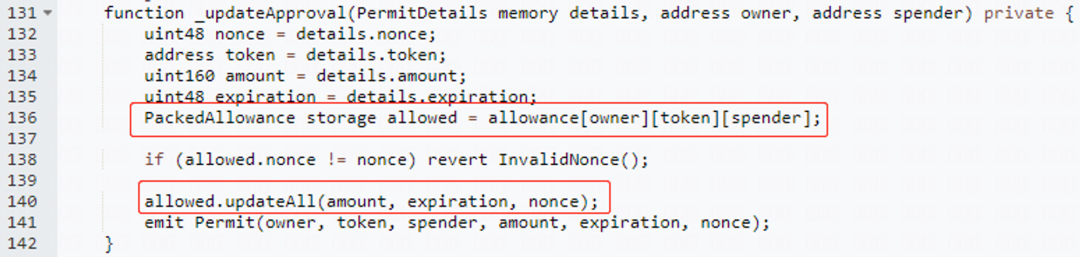

进一步调查发现,在转移小A资产之前,尾号fd51的地址还进行了一个Permit操作,且这两个操作的交互对象都是某交易平台的Permit2合约。

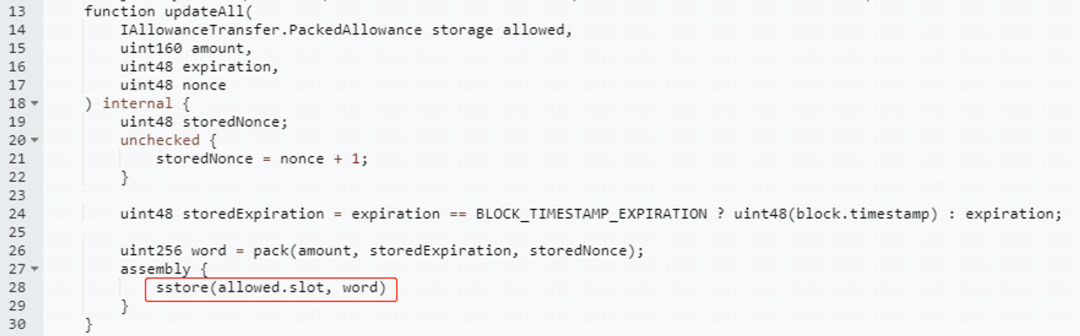

Permit2合约是某交易平台在2022年底推出的新智能合约。它允许代币授权在不同应用程序间共享和管理,旨在创造更统一、更具成本效益、更安全的用户体验。随着更多项目集成Permit2,它可能在所有应用中实现标准化Token审批,通过降低交易成本改善用户体验,同时提高智能合约安全性。

Permit2的出现可能改变Dapp生态的游戏规则。传统方式下,用户每与一个Dapp交互都需要单独授权。而Permit2可以省去这一步骤,有效降低用户交互成本,带来更好体验。Permit2作为用户和Dapp间的中间人,用户只需将Token权限授予Permit2合约,所有集成该合约的Dapp就可共享这个授权额度。

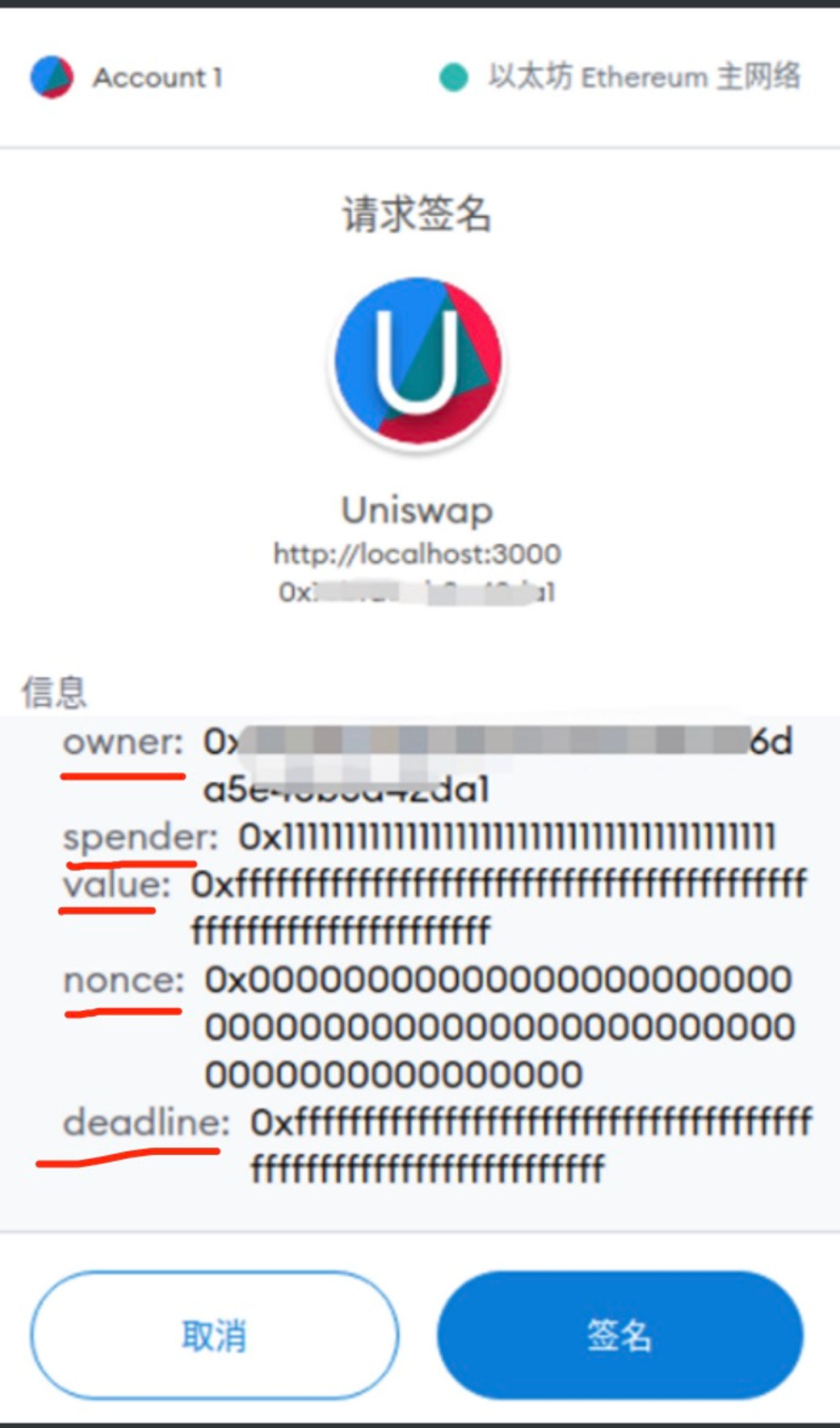

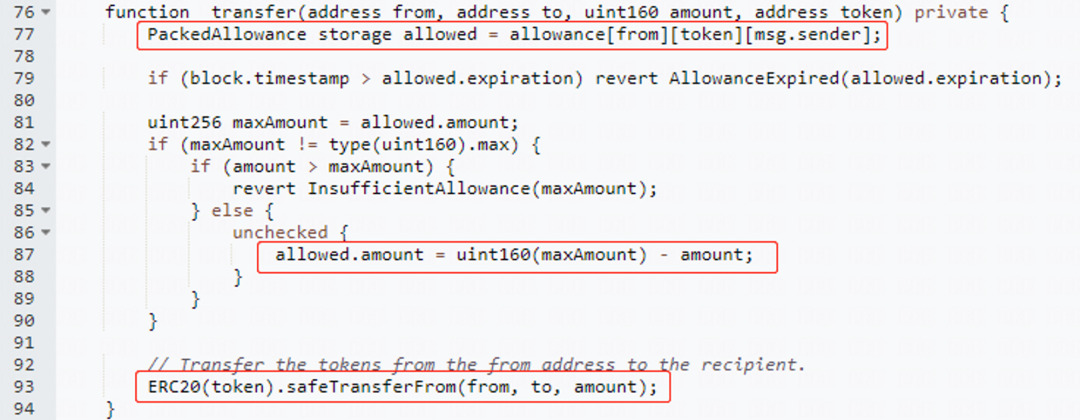

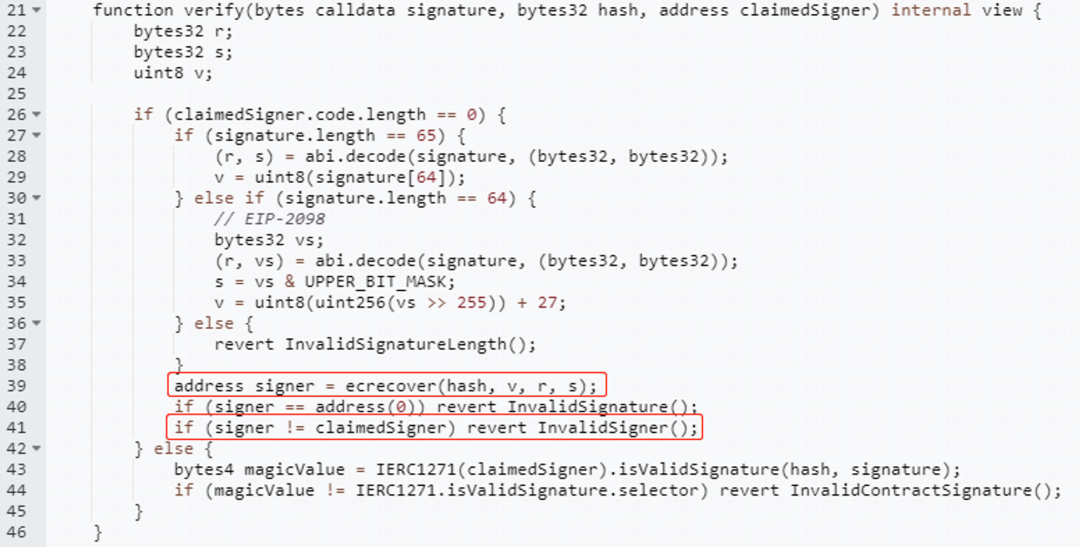

然而,Permit2也是把双刃剑。它将用户操作变为链下签名,所有链上操作由中间角色完成。这使得用户即使钱包内无ETH也可使用其他Token支付Gas费或由中间角色报销。但链下签名也是用户最容易疏忽的环节,大多数人不会仔细检查签名内容,这正是最危险之处。

钓鱼手法重现

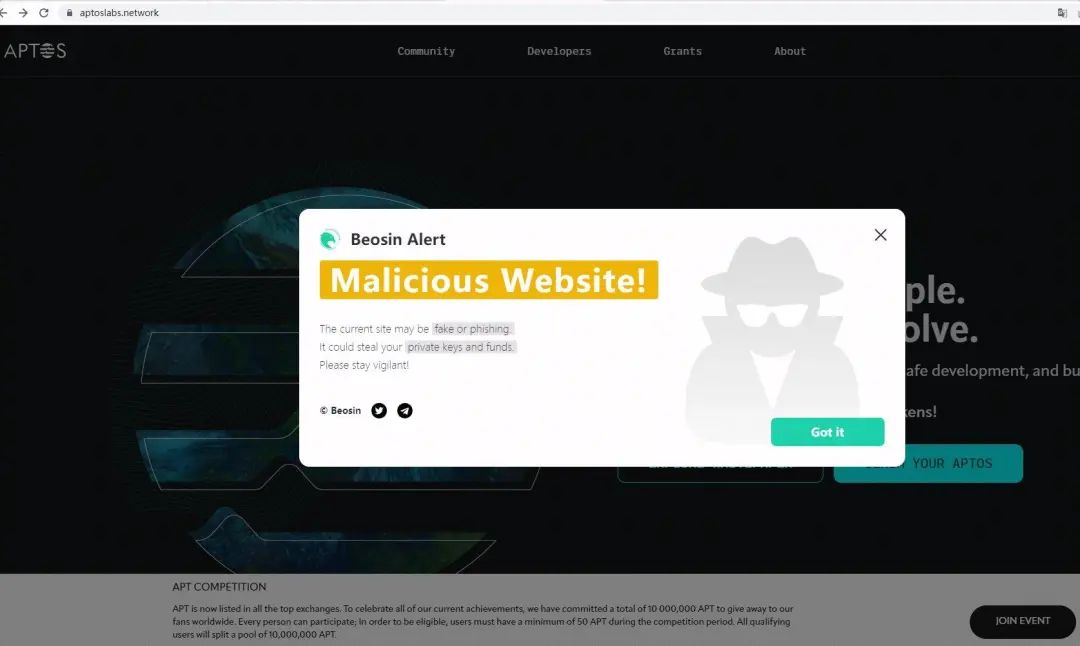

要触发这种Permit2签名钓鱼,关键前提是被钓鱼钱包需已将Token授权给某交易平台的Permit2合约。目前,只要在与Permit2集成的Dapp或某交易平台上进行Swap,都需要授权给Permit2合约。

更可怕的是,无论Swap金额多少,某交易平台的Permit2合约都会默认让用户授权该Token全部余额。虽然钱包会提示自定义输入金额,但多数人会直接选择最大或默认值,而Permit2的默认值是无限额度。

这意味着,只要你在2023年后与某交易平台有过交互并授权给Permit2合约,就可能面临这种钓鱼风险。

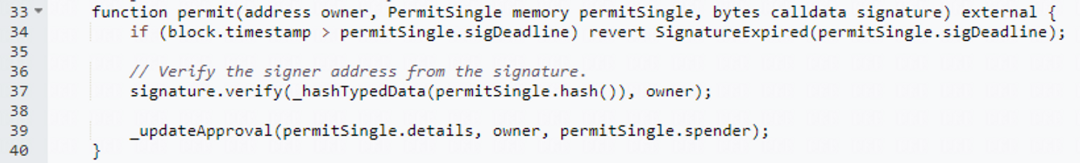

核心在于Permit函数,它允许将授权给Permit2合约的Token额度转移给其他地址。黑客只需获得用户签名,就能获取用户钱包中Token的权限并转移资产。

防范措施

分离资产存储和交互钱包:将大量资产存放在冷钱包中,交互钱包仅保留少量资金,可大幅减少遇到钓鱼时的损失。

限制授权额度或取消授权:在某交易平台进行Swap时,只授权所需交互金额。虽然每次都需重新授权会增加成本,但可避免Permit2签名钓鱼风险。已授权用户可通过安全插件取消授权。

识别代币是否支持permit功能:关注所持代币是否支持该功能,对支持的代币交易要格外谨慎,严格检查每条未知签名。

制定完善的资产救援计划:如果被骗后还有代币存在其他平台,需要谨慎提取和转移。黑客可能随时监控你的地址余额,一旦出现代币就会转移。考虑使用MEV转移或寻求专业安全团队协助。

随着Permit2应用范围扩大,基于它的钓鱼可能会越来越多。这种签名钓鱼方式极其隐蔽且难以防范,暴露在风险中的地址也会越来越多。希望读者能将这些信息传播给更多人,避免更多人遭受损失。